คำอธิบายโดยละเอียดของการโจมตีด้วยฟิชชิ่งเอกสาร PDF: ระวังบทเรียน 500 ล้านดอลลาร์สหรัฐ

การรวบรวมต้นฉบับ: 0x711, BlockBeats

การรวบรวมต้นฉบับ: 0x711, BlockBeats

จากข้อมูลของ The Block ในเดือนมีนาคมปีนี้ Axie Infinity sidechain Ronin cross-chain bridge ถูกโจมตีและทรัพย์สินมูลค่า 540 ล้านดอลลาร์ถูกขโมยไปเนื่องจากพนักงานของ Axie Infinity ได้รับและดาวน์โหลดข้อเสนอการรับสมัครในรูปแบบของเอกสาร PDF เอกสารติดไวรัสทำให้ข้อมูลรั่วไหล

เมื่อปริมาณเงินในโลกที่เข้ารหัสเพิ่มขึ้น การโจมตีแบบฟิชชิงก็กลายเป็นเรื่องธรรมดามากขึ้นเรื่อยๆ ในเดือนตุลาคมปีที่แล้ว AnubisDAO ยังมีกล่องจดหมายต้องสงสัยที่ได้รับข้อตกลง SAFT ในรูปแบบ PDF ส่งผลให้มีการขโมยเงิน 60 ล้านดอลลาร์สหรัฐ แล้วจะตรวจจับและป้องกันการโจมตีฟิชชิงเอกสาร PDF ได้อย่างไร

ชื่อระดับแรก

คำเตือนการหลอกลวงนามสกุลไฟล์ปลอม

แฮ็กเกอร์กำลังแก้ไขนามสกุลไฟล์เพื่อปลอมแปลงไฟล์ที่เป็นอันตรายเป็น PDF และกำหนดเป้าหมายไปที่ศิลปิน ผู้มีอิทธิพล และโครงการต่างๆ หลักการมีดังนี้:

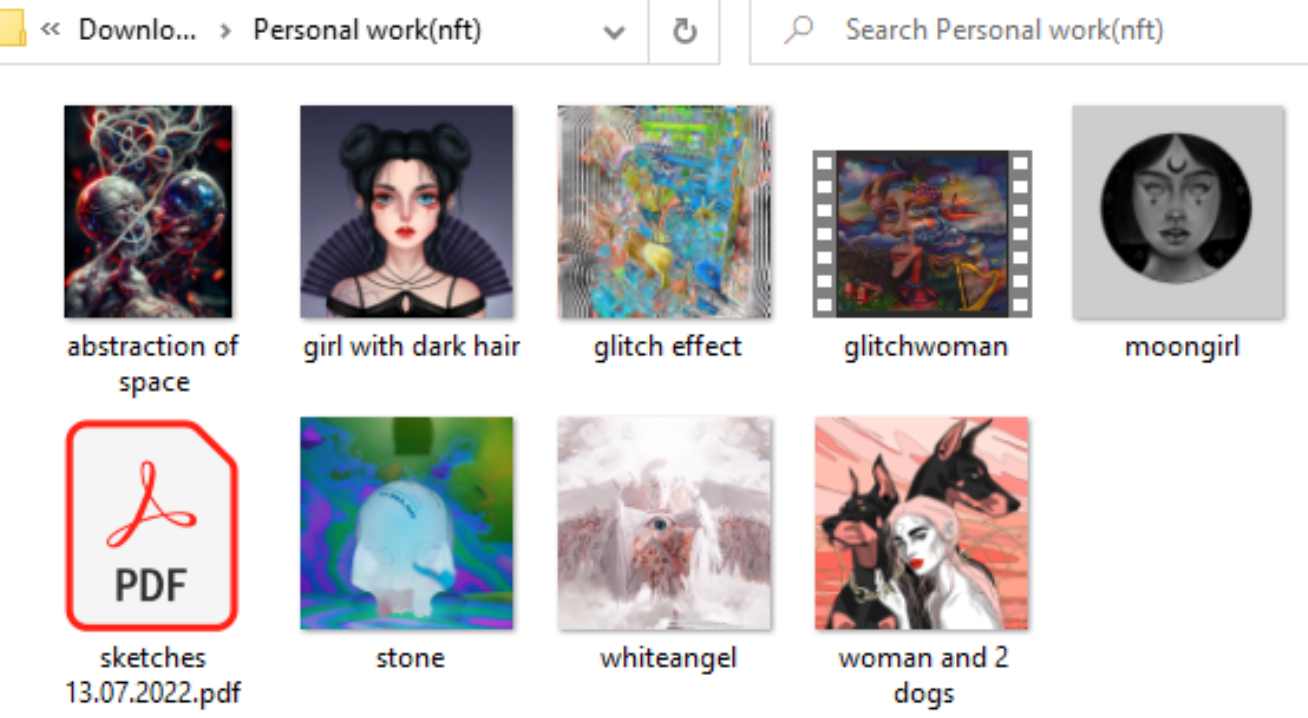

กรณี: ศิลปิน CryptoTARSIUSได้รับข้อความค่าคอมมิชชั่นและได้รับไฟล์ zip ที่อ้างว่ามี "ข้อกำหนดของลูกค้า ตัวอย่าง ภาพร่าง ฯลฯ" เมื่อศิลปินเปิดแพ็คเกจที่บีบอัด ค่าคอมมิชชั่นสามัญดั้งเดิมก็เปลี่ยนไป

หลังจากเปิดไฟล์ zip เราจะเห็นตัวอย่างที่ให้มา รวมถึงไฟล์ PDF ที่มีภาพร่าง "ไคลเอนต์" แต่นี่ไม่ใช่ไฟล์ PDF ทั่วไป แท้จริงแล้วเป็นไฟล์สกรีนเซฟเวอร์ (.scr) ซึ่งเป็นสคริปต์ปฏิบัติการที่ปลอมตัวเป็นไฟล์ PDF

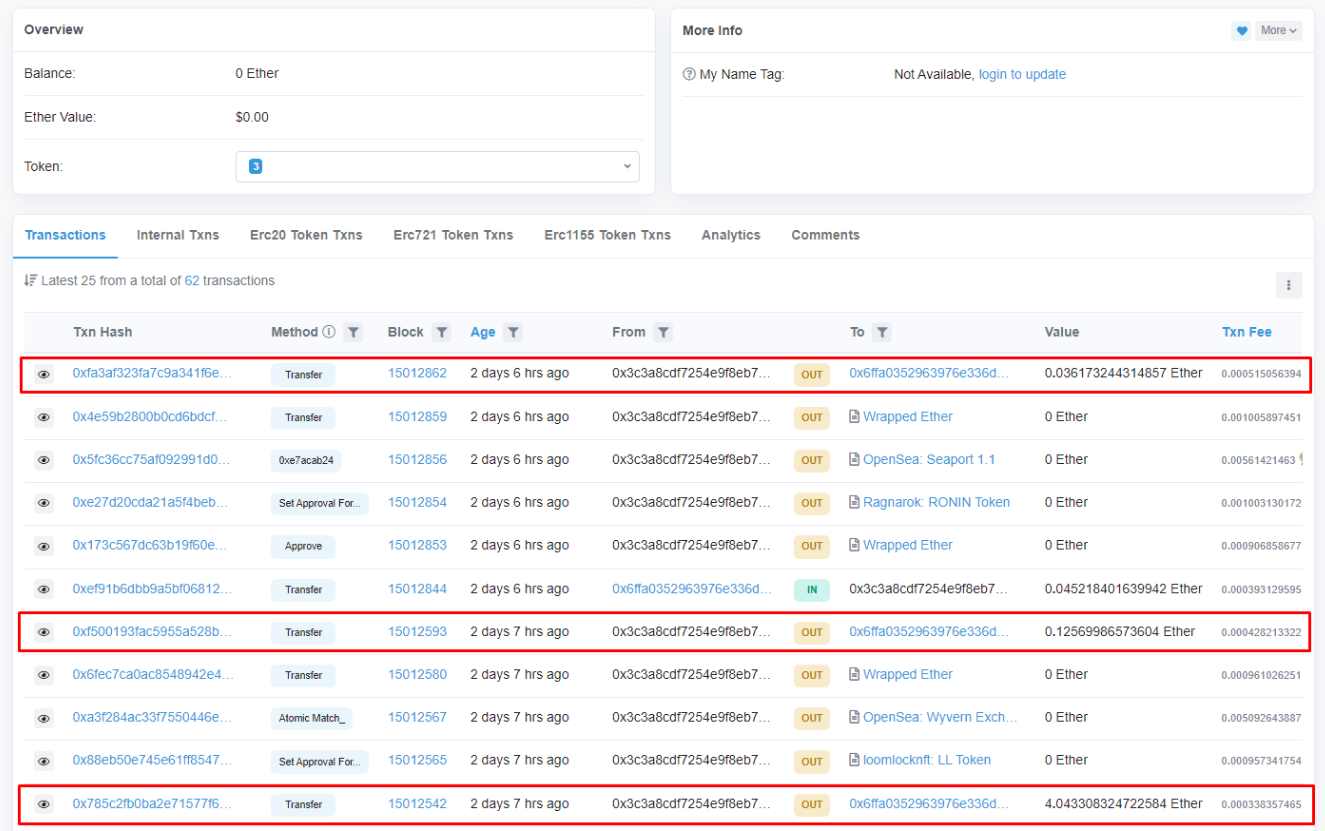

หลังจากที่ศิลปินเปิดไฟล์ PDF เพื่อดูภาพร่าง NFT ทั้งหมดของเขาก็ถูกลงรายการและขาย และ ETH ทั้งหมดของเขาก็ถูกโอนไปยังกระเป๋าเงินของนักต้มตุ๋น เนื่องจากข้อจำกัดของพื้นที่ บทความนี้จึงแสดงรายการธุรกรรมของผู้ที่ตกเป็นเหยื่อบางส่วนเท่านั้น

แล้วแฮ็กเกอร์ประสบความสำเร็จได้อย่างไร? เขาเปลี่ยนนามสกุลไฟล์และเพิ่ม .pdf ต่อท้าย และเปลี่ยนไอคอนของไฟล์เป็นไอคอน PDF เขายังเติมไฟล์ด้วยรหัสขยะ ซึ่งเกินขนาดไฟล์ของไฟล์ไวรัสเอง เพื่อเสริมการหลอกลวง

ศิลปินไม่ใช่เป้าหมายเดียวของการหลอกลวงนี้ เมื่อเร็ว ๆ นี้ KOL ผู้สนับสนุน และฝ่ายโครงการต่างตกเป็นเป้าหมาย หลายคนสูญเสียการควบคุมกระเป๋าเงินและบัญชีของตน และทุกอย่างถูกล้างข้อมูลทั้งหมด

นี่เป็นกลวิธีหลอกลวง Web2 แบบเก่าที่ใช้ได้กับไฟล์ทุกประเภท

จะหลีกเลี่ยงสถานการณ์นี้ได้อย่างไร?

1. อย่าดาวน์โหลดหรือเปิดไฟล์แบบสุ่มตามต้องการ

2. ตรวจสอบประเภทไฟล์เสมอ

3. ค้นคว้าและเรียนรู้ความรู้พื้นฐานของการรักษาความปลอดภัย Web2

หากคุณต้องการเปิดไฟล์ใดๆ ให้วางไว้บน Google ไดรฟ์และเปิดดูที่นั่น หรือใช้เครื่องเสมือน ส่วนตัวผมใช้ทั้งสองอย่าง

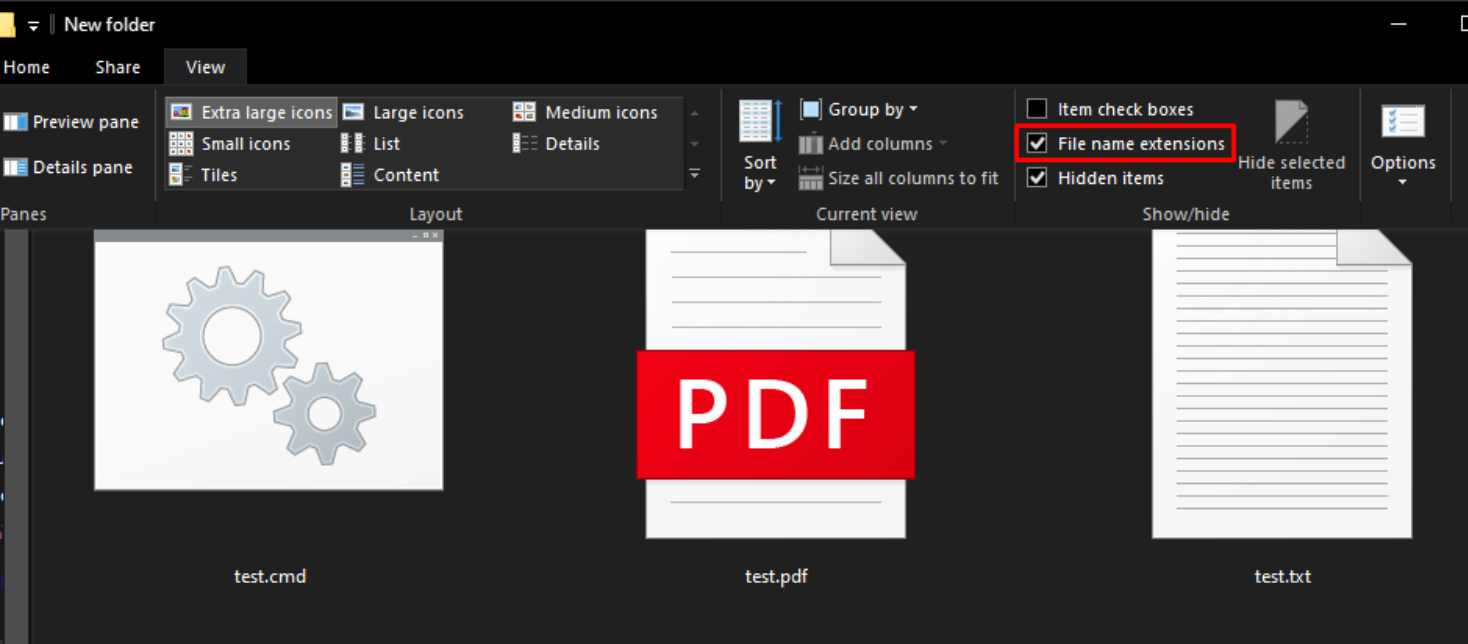

คุณเปิดใช้นามสกุลไฟล์ได้โดยคลิกดูที่ด้านบนของ File Explorer แล้วเปิดใช้นามสกุลไฟล์ นี่จะแสดงนามสกุลไฟล์ของไฟล์ทั้งหมด (คุณลักษณะนี้ถูกปิดโดยค่าเริ่มต้น)

ไฟล์ .scr เป็นไฟล์สั่งการที่สามารถเรียกใช้โค้ดใดๆ ก็ได้ โดยพื้นฐานแล้วจะเป็นไฟล์ .exe พวกเขาจะประนีประนอมกระเป๋าสตางค์ของคุณด้วยวิธีนี้ได้อย่างไร? จากจุดนี้ไป เราสามารถสันนิษฐานได้ว่าพีซีทั้งหมดของคุณถูกบุกรุก

คุกกี้ รหัสผ่าน ข้อมูลส่วนขยาย ทุกอย่างของคุณถูกขโมย ตัวอย่างเช่น พวกเขาสามารถเปลี่ยนปลั๊กอิน MetaMask ของคุณให้เป็นเวอร์ชันที่เป็นอันตรายหรือดัดแปลง หรือพูดง่ายๆ ก็คือ พวกเขาอาจรอให้คุณเข้าสู่ระบบและเข้าถึง MetaMask ของคุณ และพวกเขาจะมีทุกอย่าง

ลิงค์ต้นฉบับ